La versione 56 di Google Chrome, uscita a Gennaio 2017, contiene una feature che già altri browser hanno introddotto.

Da oggi, infatti, tutti i siti che raccolgono password ma che non possiedono il supporto al protocollo TLS saranno marchiati come “non sicuri”.

Il team di Chrome afferma che in un futuro molto prossimo TUTTI i siti che non useranno l’https saranno bollati con la pagina rossa di “Sito non sicuro”.

I nostri siti amatoriali hostati su RaspberryPi Pi, diventerebbero quindi inaccessibili, perlomeno non immediatamente. Noi vi proponiamo una soluzione: aggiungere TLS al proprio sito.

Aspetta, ma cos’è questo TLS?

Transport Layer Security (TLS) e il suo predecessore Secure Sockets Layer (SSL), sono dei protocolli crittografici di presentazione, usati nel campo delle telecomunicazioni e dell’informatica che permettono una comunicazione sicura dalla sorgente al destinatario (end-to-end) su reti TCP/IP (come ad esempio internet) fornendo autenticazione, integrità dei dati e cifratura operando al di sopra del livello di trasporto.

Più nella pratica, se il proprio sever possiede un certificato TLS, L’URL sarà https://miosito.it

Nel caso questo certificato non ci sia, sarà http://miosito.it

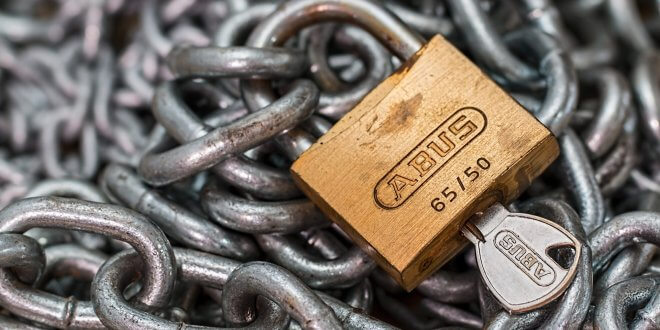

Normalmente i provider fanno pagare questo servizio, permettendo di acquistare un certificato ad-hoc per il singolo sito. Il risultato è questo

![]()

Pochi sanno, invece, che è possibile usare un certificato gratis, che assicura l’https senza però visualizzare il nome del “soggetto firmante”.

![]()

Vediamo ora come ottenere il certificato per il nostro sito hostato su Raspberry Pi.

Per prima cosa, colleghiamoci al Raspberry Pi tramite la shell.

Entriamo nella cartella contente gli script di sistema con

cd /usr/local/sbin

Scarichiamo il client di Let’s encryption, eseguendo

sudo wget https://dl.eff.org/certbot-auto

E diamo i permessi di esecuzione all’eseguibile appena scaricato

sudo chmod a+x /usr/local/sbin/certbot-auto

Ecco, il certbot-auto è pronto per essere eseguito.

certbot-auto --apache -d example.com

dove example.com è il nome del dominio a cui legare il certificato (deve ovviamente essere nella cartella sites-enabled di apache)

Provando ora ad accedere al sito, noteremo che L’URL da “http…” sarà diventato “https…”.

Bello vero? “Ma come, gli altri pagano mentre noi gratis otteniamo quasi la stessa cosa?”

Bhe, lo svantaggio c’è: il certificato deve essere rinnovato ogni 90 giorni.

Per rinnovare TUTTI i domini presenti sul nostro web server sarà sufficiente eseguire

certbot-auto renew

In realtà, il “problema” è facilmente raggirabile usando cron, e impostando un renrew automatico ogni 80 giorni.

Possiamo quindi modificare il crontab con

crontab -e

e aggiungere la riga

|

1 |

0 0 */3 * * certbot-auto |

RaspberryItaly Community Italiana

RaspberryItaly Community Italiana